对轮胎压力监测系统加密以提高车辆安全性外文翻译资料

2021-12-17 22:39:29

英语原文共 6 页

对轮胎压力监测系统加密以提高车辆安全性

Deirdre K. Kilcoyne, Shiri Bendelac, Joseph M. Ernst, Alan J. Michaels

弗吉尼亚理工休姆国家安全与技术中心

{dkilcoyne, shiri428, jmernst, ajm}@vt.edu

摘要:车辆之间的无线连接越来越多,每一个无线连接都是一个潜在的网络威胁。这些无线通信中的许多都是与信息娱乐系统有关,并且是可以选择的,有些则不是。自2008年,当美国政府强制要求对轮胎压力进行实时诊断时,汽车制造商已经开始在国内销售的所有车辆中做了插入式轮胎压力监测系统(TPMS)为基础的设备。这些传感器基于所使用的机制观察轮胎气压、温度等特性被分为“直接”和“间接”轮胎压力检测系统;虽然价格稍微贵一点,但大多数这样的系统都是直接的内嵌在轮胎内,达到国家公路交通安全管理局[1],[2]中的诊断要求,这就需要与汽车的无线通信连接控制器区域网络(CAN)总线和电子控制单元(ECU)建立无线通讯链路。本文试图对轮胎压力检测系统无线通信接口的网络安全性进行评估,提出并评估合并更安全的轮胎压力监测系统协议的可行性,该协议利用基于简单线性反馈移位寄存器(LFSR)的消息进行加密。提出的模型是在一个通用软件无线电外围设备(USRP)以及 N210软件无线电(SDR)测试台上设计和实现的,它复制了轮胎压力监测系统链路的每一端信息;由此产生的功能也在一个便宜的Arduino平台上进行了相应模拟演示,展示了对轮胎压力检测系统的威胁的成本可以低到什么样的程度。

- 介绍

随着汽车的互联性和自动化程度的提高,车辆安全成为一个重要的话题。尽管大多数今天在路上行驶的汽车不是自动驾驶的,而且很少有人有配备车对车专用短程通信(DSRC)无线电,已经有相当数量的安全关键系统被控制通过机载计算机。这些机载电脑设计在一个环境中,他们大多是分开的来自世界其他地方。从OnStar这样的系统开始现在,我们继续来看看有WiFi接入的汽车点,这些系统的连通性非常显著增加了。

这种连通性趋势渗透到许多关键领域只有交通网络的基础设施一个例子。而汽车制造商则投入了大量资金为了确保他们的车辆安全,他们的努力有时是被联邦强制要求复杂化。关注的焦点本文研究的是轮胎压力监测系统(轮胎压力检测系统)自2008年以来,所有现代汽车都要求这样做自2012年起在欧洲[1],[2]。当检测到胎压过低时,轮胎压力检测系统系统会向驾驶员提供重要的报警信息,但轮胎压力检测系统系统不会还为黑客提供了一个无线网络攻击面[3]。每个潜在的公开广播的惟一标识符轮胎压力检测系统传感器会产生隐私问题,因为驱动程序会无法选择加入/退出编号发布。另一个更大的问题是,是否可以利用轮胎压力检测系统与控制器区域网络总线上连接的其他系统进行交互。而无线网络则没有标准在轮胎压力检测系统系统中,目前的系统缺乏通信轮胎压力检测系统链接上的加密。系统的安全性是仅限于每个制造商所具有的安全性和隐蔽性一个专有协议。然而,之前的工作证明了这一点轮胎压力检测系统传感器协议可以很容易地解码使用简单现成的[4],[6]。例如,研究人员使用了用于交通管理的轮胎压力检测系统传感器数据。而这种使用并不邪恶,它确实证明了可利用性的标准。此外,罗格斯大学进行了一项研究大学验证了轮胎压力检测系统中不包含加密协议[5]。在对分组结构进行逆向工程之后,研究最终导致轮胎压力检测系统电力崩溃,电子控制单元(ECU)被一种未知的方式重复的欺骗。车辆安全研究也表明,安全关键系统可能会受到影响,首先损害任何一个连接到旧模型车辆[7]的控制器区域网络(CAN)总线的电子控制单元(ECU)。更新型号的车辆正在积极为自己添加改进的安全功能,以防止此类网络攻击,尽管轮胎压力监测系统代表了一种攻击载体,其本质上仍然是无线的。开源软件(如GNU Radio)和通用软件无线电外设(USRPs)都有向轮胎压力检测系统接收器传输轮胎压力检测系统数据包,同时还能传输错误[6]。

这项工作的重点是加强加密方案系统及安全。首先,轮胎压力检测系统传感器数据包结构为确定。第二部分描述了实验装置以及轮胎压力检测系统逆向工程的结果来文载于第三节。讨论提出了轮胎压力检测系统的候选安全漏洞最后,第五节描述了加密方案使用线性移位反馈寄存器(LFSR)使用低成本的现成硬件实现。一个对新提出的协议进行分析并提出建议有关的未来改进见第六节。

图1 轮胎压力检测系统协议的分析需要两个通用软件无线电外设来检查触发信号(125 千赫)和响应信号(315 兆赫),设备设置描述了用于信号分析的设备以及通用软件无线电外设配置

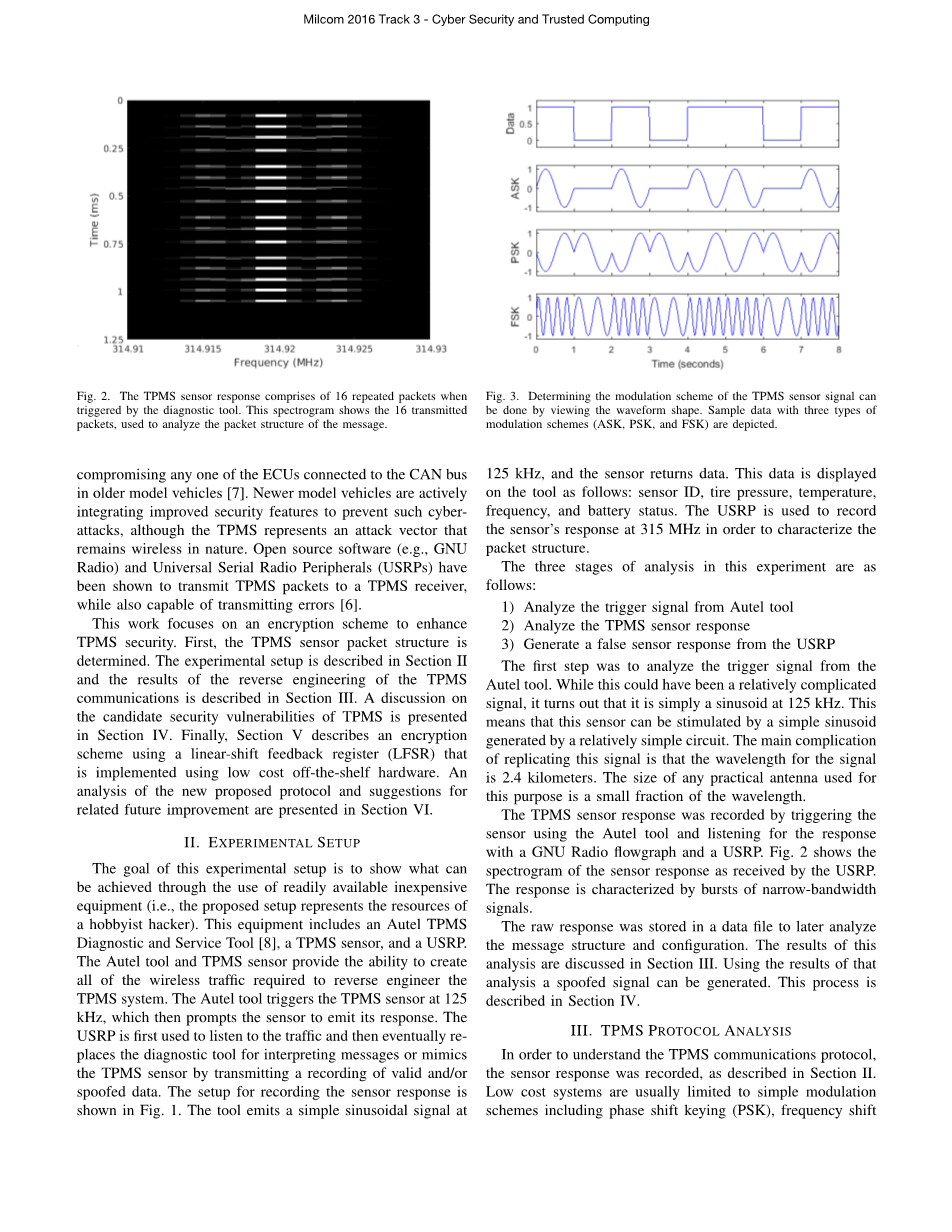

图2 轮胎压力检测系统传感器响应由诊断工具触发时的16个重复包组成。这个频谱图显示了16个传输包,用来分析消息的包结构。

图3通过观察波形形状可以确定轮胎压力检测系统传感器信号的调制方案。描述了三种调制方案(ASK、PSK和FSK)下的样本数据。

- 实验装置

这个实验装置的目的是展示通过使用现成的廉价设备(即所提议的设置表示业余黑客的资源)。该设备包括Autel 轮胎压力检测系统诊断和服务工具[8]、轮胎压力检测系统传感器和通用软件无线电外设。Autel工具和轮胎压力检测系统传感器提供了创建所有反向工程轮胎压力检测系统系统所需的无线通信量的能力。Autel工具以125千赫的频率触发轮胎压力检测系统传感器,然后提示传感器发出响应。通用软件无线电外设首先用于侦听通信流,然后最终取代用于解释消息的诊断工具,或通过传输有效和/或欺骗数据的记录来模仿轮胎压力检测系统传感器。记录传感器响应的设置如图1所示。该工具发出一个简单的正弦信号在125千赫,传感器返回数据。该数据在工具上显示如下:传感器编号、胎压、温度、频率和电池状态。通用软件无线电外设用于记录传感器在315兆赫下的响应,以表征数据包结构。

本实验分析的三个阶段如下:

- 分析Autel工具的触发信号

- 分析轮胎压力检测系统传感器响应

- 从通用软件无线电外设中生成错误的传感器响应

第一步是分析来自Autel工具的触发信号。虽然这可能是一个相对复杂的信号,但事实证明它只是一个125千赫的正弦信号。这意味着这个传感器可以由一个相对简单的电路产生一个简单的正弦信号来刺激。复制这个信号的主要复杂之处在于这个信号的波长是2.4千米。任何用于此目的的实际天线的尺寸都只是波长的一小部分。

通过使用Autel工具触发传感器并使用开源软件GNU Radio流程图和通用软件无线电外设侦听响应,记录轮胎压力检测系统传感器响应。图2为通用软件无线电外设接收到的传感器响应谱图。响应的特征是突发的窄带宽信号。

原始响应存储在一个数据文件中,以便稍后分析消息结构和配置。第三节讨论了这一分析的结果。利用分析的结果可以产生欺骗信号。第四节描述了这个过程。

- 轮胎压力检测系统协议分析

为了理解轮胎压力检测系统通信协议,记录传感器响应,如第二节所述。低成本系统通常局限于简单的调制方案,包括相移键控(PSK),频移键控(FSK),或振幅移键控(ASK),由于简化的高功率放大器线性要求。每一种调制方案都有一个非常独特且易于识别的模式,如图3所示。相移键控(PSK)信号保持一个恒定的频率并改变信号的相位,而频移键控(FSK)信号根据每一位数据来改变其频率。在这种传感器的情况下,一个更简单的调制方案被称为开关键控(OOK),一种振幅移键控(ASK)的变体,在这里信号被打开和关闭分别表示1或0。截获的消息显示,在每次信息交换过程中,轮胎压力检测系统传感器在被触发时发送相同的消息16次,在突发之间有短暂的延迟。为了避免复杂的同步方案,采用了曼彻斯特编码每个位由一个转换来定义,而不是由一个单独的开或关状态来定义。在数据采集阶段检测到的曼彻斯特编码遵循最显著位(MSB)表示的约定,0映射到01,1映射到10。接收到的曼彻斯特编码的数据如图4所示。

时间(ms)

图4接收到的轮胎压力检测系统传感器消息长度为15字节,使用曼彻斯特编码进行格式化。突出显示传感器编号,以显示包结构和曼彻斯特编码中的位置

|

序 |

... |

传感器编号 |

压力 |

温度 |

校验和 |

15个字节

图5 接收到的轮胎压力检测系统消息在序言之后包含不同的序列。协议分析的重点是重新创建数据包结构,然后欺骗接收方。

Autel触发工具

通用软件无线电外设

图6为了欺骗诊断工具,它首先发送一个触发信号,然后等待传感器的响应。将轮胎压力检测系统传感器从工具范围中移除,允许通用软件无线电外设模拟传感器响应,从而发送错误消息。

从接收到的编码位值中提取原始的传感器数据,重建消息的结构。数据包结构如图5所示,曼彻斯特解码后的字节长度。序言由一系列零组成,解码器的每个实现都可以确定确认传入消息所需检测的最小值。因此,不同传感器的前导长度也不同。序言之后的信息包括:一个未知序列、传感器编号、压力、温度,然后是校验和。

在另一项关于轮胎压力检测系统的研究中可以看到这个未识别的序列,其中一个这样的标记被验证为电池状态[5]。传感器编号打印在任何轮胎压力检测系统传感器的外壳上,可用于确定位映射。传感器编号是32位的组合,因此是假的。假设美国大约有2.5亿辆汽车,那么传感器编号可能是路上轮胎数量的4倍(假设每辆汽车有5个轮胎)。

压力和温度各为一个字节,通过线性回归最佳拟合模型,确定了以华氏度和千帕为单位的阻值挖掘方程,分别为(1)和(2)。其他轮胎压力检测系统传感器协议也需要从接收的十进制值[5]对压力/温度数据进行一些数学处理。

(1) (2)

- 轮胎压力检测系统安全分析

本节评估轮胎压力检测系统无线安全的当前状态。解决了诸如隐私问题(窃听传感器编号和数据)以及总线的脆弱性等安全风险。

在对协议进行描述后,将所获得的知识应用到Autel触发器工具的欺骗中。欺骗干扰测试的设备配置如图6所示。Autel触发器发出125千赫的信号,因此它期望传感器响应。然而,轮胎压力检测系统传感器被阻塞(通过将其移出范围或放入法拉第笼),因此无法触发它并返回其响应。通用软件无线电外设具有开源软件GNU Radio流程图,充当传感器,通过改变传感器编号和校验和二进制值,可以在诊断工具上显示一个新的传感器编号值。

例如,被测轮胎压力检测系统传感器的实际传感器编号为70B5948F。这个值最初是通过诊断工具或拦截通过通用软件无线电外设传输的消息获得的。如表I所示,修改曼彻斯特编码的传感器编号的最后一个字节,使诊断工具将传感器编号记录为70B5948B。此外,温度和压力值也被欺骗,导致Autel接收到一个错误的值。表II显示了欺骗值与实际环境变量的抽样。伪造轮胎压力检测系统传感器压力值的能力是一个额外的安全风险。攻击者可以欺骗电子控制单元打开低气压灯,导致司机在最近的加油站停车,从而导致潜在的物理漏洞。此外,公开解码传感器编号的能力带来了隐私问题。攻击者可以触发并记录司机汽车的传感器编号,然后在城镇周围跟踪司机。

表1

对原始编号的恶意

资料编号:[4647]