韦伊配对下的基于身份认证的密钥协商协议外文翻译资料

2022-11-30 16:51:30

英语原文共 3 页,剩余内容已隐藏,支付完成后下载完整资料

韦伊配对下的基于身份认证的密钥协商协议

提出了一种使用韦伊配对的基于身份认证的双重密钥协商协议。本文讲阐述该协议并讨论它的特性,包括其添加密钥确认的能力。

引言:

密钥协商是在加密和数字签名后的基础密码学原语之一。第一个现代密钥协商协议是Diffie-Hellman协议。他们的研究论文中提出,这个协议需要被小心使用。这些年来,人们逐渐意识到密钥协商协议中的安全性非常重要。例如,基础Diffie-Hellman协议不对通信双方进行验证,所以它容易受到中间人攻击。一个简单的解决方法是将密钥协商协议同一个数字签名体系相联系,来获得一个可验证的密钥协商协议(或者说AK协议[2])。但这个解决方法有一些问题,例如其信息长度将远超于标准Diffie-Hellman协议中的信息长度。

law等人提出的AK协议(通常也称为MQV协议),不仅可提供双方验证,其信息流也与传统Diffie-Hellman协议中的信息流一致。因此,该协议可以在带宽与信息流数量均不增长的情况下完成身份验证。另外,MQV协议可以轻松地转换为一个可以额外提供密钥验证特性的三方 协议,例如带有密钥验证的可验证密钥协商协议,或者可以简称其为AKC协议。

会议密钥协议有2种不同的类型。第一类是会议密钥分配协议,其中一个集中控制器选择一个会议密钥,并分发给参与者。在文献[1]-[8]中已经提出了几种主要的协议。第二类是会议密钥协商协议,所有参与者共同贡献一个共同的会议密钥,而无需任何集中控制器。后者更适用于分布式环境,并具有良好的灵活性。在文献中[9]-[8]中讨论了很多的这种类型的密钥协商协议。密钥协商协议是密码学中的一个基本协议,通过一个或多个参与者在一个共同的会议上达成共识,以便安全地进行通信。在这种情况下,参与者可以安全地发送和接收消息。无法访问该会议密钥的攻击者将无法解密消息。

在最早设计多方密钥协商协议时,通常是将Diffie和Hellman提出的两方密钥交换协议进行扩展,典型协议有Ingemarsson协议、GDH协议、BCP协议、TGDH协议等。之后,Burmester和Desmedt提出了一个2轮的n方密钥协商协议(BD协议),许多研究也在此基础上进行扩展。BD协议及其变形中,用户被组织为一个环型的结构,而当用户被安排在树中叶子节点的位置时,通常称为树型结构。由于树型群密钥协商协议可以降低计算复杂度,所以有时认为树型GKA协议优于环形GKA协议。近年,研究者也经常讨论基于环型与基于树型的动态群密钥协商协议。一些具有特性的群密钥协商协议,如非对称性、可否认性的群密钥协商协议也是研究的重点。

密钥协商协议通常可以分为基于证书的密钥协商协议和基于身份的密钥协商协议。对于基于证书的密钥协商协议而言,通常有一个可信赖的认证中心,而参与通信的各个实体间都可互相访问他们所拥有的公钥,每个实体都有一个长期的公钥、私钥密钥对,而公钥通过认证中心签发的证书进行验证,证书与密钥持有者的身份相绑定。但在基于证书的密钥体制中,使用用户公钥前对用户证书的验证将要求大量的计算量。在基于身份的密钥协商机制中,参与通信的实体将使用自己的身份信息作为公钥,各实体的私钥则通过可信赖的密钥生成中心产生。

第一个现代的密钥协商协议是Diffie-Hellman协议[11],但是因为它并不试图验证通信双方所以很容易遭受中间人攻击。此外,它只能用于2个参与者。后来,一个认证密钥协商协议在[14]中,由Law等人提出,其中认证的解决方案是将密钥协商协议与数字签名相结合的。在密钥协商协议的一个突破是由Joux在[12]中提出的三方单轮密钥协商协议中提出。Joux的协议使用Weil对生成一个三个用户之间共享的会话密钥,然而该协议并没有提供认证服务。为了在一组用户中生成共同的密钥,Barua等人扩展Juox的协议实现了多方密钥协商协议[10]。在文献[16]和[18]中提出了支持容错的会议密钥协商协议。特别是在[18]中,Yi利用Weil对提出了一个支持容错的基于身份的密钥协商协议。然而,Yi的协议需要一个集中控制器,称为一个会议桥,这需要更多的计算能力,并导致缺乏灵活性。

本文将描述一种双重基于身份认证的密钥协商协议。该协议在韦伊配对的基础上,将Boneh和Franklin的想法[3]同Joux的三方Diffie-Hellman协议[4]联系了起来。在这个新协议中,信息流同基于双重椭圆曲线的不可验证Diffie-Hellman协议中的信息流是一样的,因此从表面看,它就像一个Diffie-Hellman协议或者一个MQV协议。但是,这个协议会使用韦伊配对和基于身份的静态公共密钥来产生其会话密钥。

韦伊配对:在这个部分,我们将总结我们所需要的韦伊配对的特性:大部分细节将在[3,5,6]中得到描述。我们令G为域上椭圆曲线E的一个素数阶子群。令l为G的阶数,并定义k为最小整数,例如:

在实际执行期中,我们需要使k最小,所以我们通常使E成为上的一个奇异曲线。

改良的韦伊配对映射关系如下:

其满足下列特性:

(i)双线性的:

(ii)非简并的:存在,例如.

(iii)可计算的:在多项式时间内可计算出

在组合数学中,一个区组设计是一种特殊的超图或集合系统[22],它在实验设计、有限几何、软件测试,密码学以及代数几何等方面有广泛的应用。平衡不完全区组设计(BIBD)的定义如下。

定义2:设V={0,1,2,3,4,hellip;,V-1}是一个有V个元素的集合,B={}是b个区组的集合,其中是V的一个子集,且||=k。若它们满足以下条件则可称一个平衡不完全区组设计(balanced incomplete block design-BIBD)即((b,v,r,k,lambda;)-区组设计)。

B是V的k元素子集,这些k元素子集也称为区组。

V的每个元素在b个区组中恰好出现r次。

V中的每两个元素在b个区组中恰好出现lambda;次。

klt;lambda;。

其中,b 表示区组数,v 表示样品数,k 每个区组中的样品个数,r 包含每对样品的区组的个数,lambda;包含每个样品的区组的个数。对一个(b,v,r,k,lambda;)-区组设计若其满足r=k, b=v,则其称为一个对称平衡不完全区组设计(symmetric balanced incomplete block design-SBIBD)即((v,k,lambda;)-区组设计)。因为BIBD的特征是由五个参数B,V,R,K和lambda;所决定的,它被称为(b,v,r,k,lambda;)设计。很显然,所有的五个参数是不独立的。换句话说,并不是对任意参数都存在一个BIBD。然而,没有已知的充分条件可以证明一定的存在(b,v,r,k,lambda;)设计。我们将证明存在(b,v,r,k,lambda;)设计的相应必要条件的参数之间的一些关系。根据定理在[23]中的证明,在BIBD两个基本关于这些参数的方程这些参数是和。一个区组设计除了可以用一个列表的k元素子集表示外,也可以通过关联矩阵L来描述,这是一个以0和1为项的矩阵。矩阵的行和列分别对应于块和元素。矩阵的第i行和第j列是1如果块包含元素是0则不然。

AK和AKC协议:假定我们有椭圆曲线上的群G,可使改良的韦伊配对映射在有限域上。我们假定足够大以使有限域上的离散对数问题无法求解,并假定该椭圆曲线包括一个大的素数阶子群,在上的离散对数问题也是不可解的。

使

表示一个密钥推导函数。我们在这里不讨论它的这些性质,但简要说明一下这些功能可以在一系列标准文档中找到。我们让

表示一个加密的哈希函数。对的一个简单定义会应用在一个标准的加密哈希函数中,来获取一个种子并接着计算在不同值时的

直到达成一个有效的坐标。G中的元素被定义为与这个坐标相一致的点。对y坐标的正确选择也需要被修正,但这很容易做到,例如在超过三个人的情况下,y坐标的值定为偶数。

系统建立:密钥生成中心选择一个保密的密钥

密钥生成中心产生一个随机的并计算

之后密钥生成中心发布

当一个有身份ID的用户希望得到公钥/私钥时,公钥将通过以下形式给出

密钥生成中心计算其相关联的私钥通过

注意此类计算可以用分布式密钥中心通过标准保密共享方法来执行。

可认证密钥交换:假设两个用户A与B希望协商一个密钥。我们将这些用户的私钥表示为

和,上述都从密钥生成中心获得。

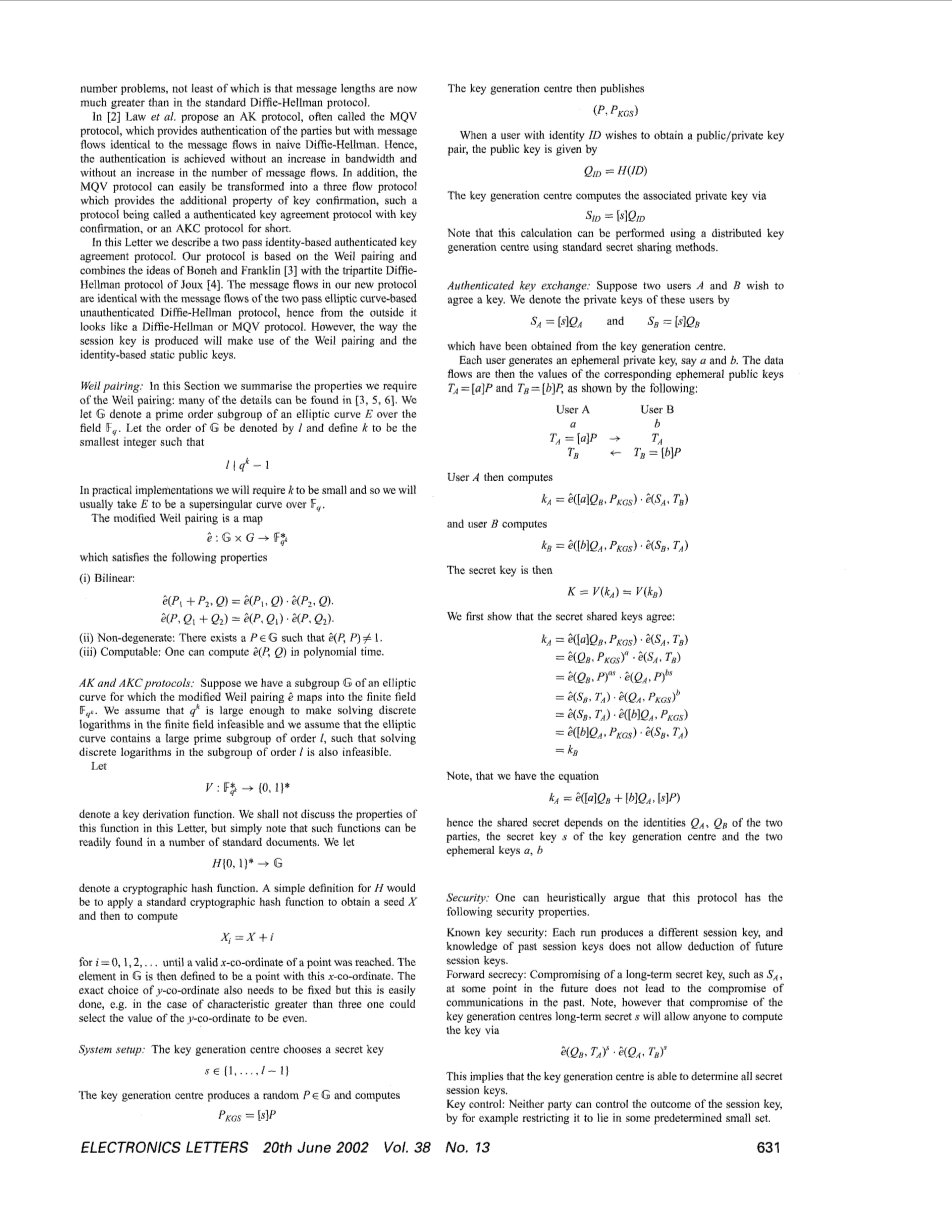

每个用户生成一个临时的私钥,我们称他们为a和b。数据流是相应的临时公钥的值和如下所示:

之后用户A计算

用户B计算

那么密钥是

我们首先展示密钥是如何协商的:

注意,这里我们有这样的等式

因此共享的秘密取决于两方的,密钥生成中心的密钥s和两个临时密钥a和b。

安全:我们可以说这个协议有下列安全属性。

已知密钥安全:每一次运行都会产生一个不同的会话密钥,并且过去的会话密钥不允许对推断未来的会话密钥。

前向安全性:长期密钥的泄露,例如SA,不会导致过去通信的泄露。注意,但是密钥生成中心的长期密钥的泄露将允许任何人计算密钥通过

这意味着密钥生成中心能确定所有密码的会话密钥。

密钥控制性:任何一方都不能控制会话密钥的记过,例如将其控制在一个较小的范围内。

三重AKC协议:与MQV协议类似,为我们的协议添加了一个密钥确认属性,让其如下所示:我们要求一个消息确认代码,MAC,并且密钥派生函数V输出两个密钥,分别是共享密钥和MAC密钥。

我们使,接下来的信息将变成

消息认证代码和,被双方确认。假设双方在每次协议时都选择了不同的临时密钥,我们可以确认我们将得到所需要的密钥认证。

结论:我们提出了一个使用韦伊配对的基于身份认证的密钥协商机制。另外,我们也展示了如何在基本协议中添加密钥认证。

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[25639],资料为PDF文档或Word文档,PDF文档可免费转换为Word